L’erreur hns-wan-access-port-fwd, c’est le symptôme classique d’une redirection de ports mal pensée, d’un accès à distance non sécurisé et d’une vulnérabilité réseau évitable. Qui n’a jamais bidouillé les paramètres avancés du routeur, ouvert des ports ouverts « pour tester », puis oublié ces réglages ? Résultat : un appareil accessible depuis internet, sans contrôle du pare-feu. Si ce message s’affiche chez vous, c’est que la gestion de la redirection des ports est bancale et dangereuse.

Solutions immédiates : comment corriger l’erreur hns-wan-access-port-fwd sans perdre de temps

Inutile de tourner autour du pot. Voici comment résoudre ce problème en quelques étapes concrètes, dès maintenant :

- Désactivez toutes les règles de redirection de ports sur votre routeur. Stoppez net toute exposition inutile. Aucun appareil ne doit rester accessible depuis internet sans justification claire.

- Contrôlez tous les ports ouverts dans l’interface du pare-feu et supprimez chaque règle de forwarding superflue ou non documentée. Ne laissez rien au hasard.

- Effectuez immédiatement un scan de vulnérabilité réseau (par exemple avec Nmap) pour recenser tous les ports exposés par erreur. La simplicité est votre meilleure alliée ici.

- Désactivez la gestion à distance WAN du routeur. Laisser cette option active revient à installer une porte tournante pour les pirates.

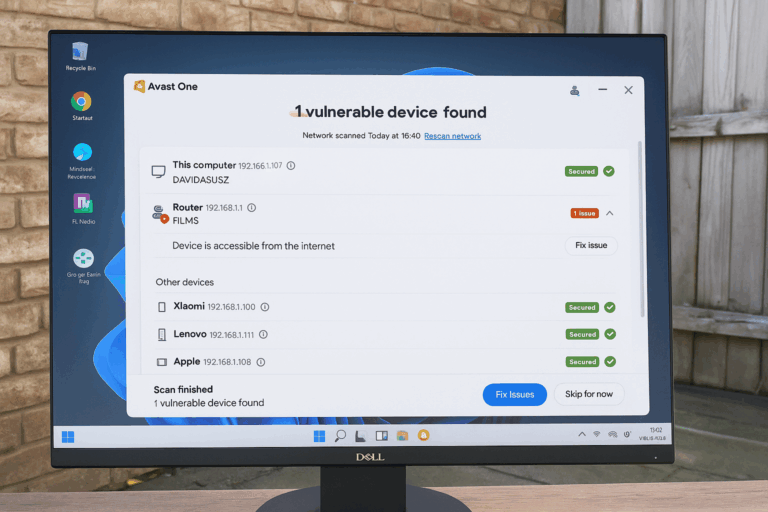

- Vérifiez la présence et la mise à jour d’un antivirus efficace (avast, avg, norton, etc.) sur toutes vos machines. Ce n’est pas infaillible, mais c’est la moindre des choses pour limiter les dégâts en cas d’oubli.

En appliquant ces solutions, vous limitez drastiquement l’exposition de vos appareils accessibles depuis internet et réduisez la surface d’attaque potentielle. Les exceptions doivent être rares, justifiées et soigneusement documentées.

Comprendre l’origine et les conséquences de l’erreur hns-wan-access-port-fwd

À chaque fois, la racine du problème se trouve dans une mauvaise gestion de la redirection de ports. Trop d’utilisateurs activent cette fonctionnalité sans lire une seule ligne du manuel, ou pire, en ignorant les alertes du pare-feu ou du routeur. Certains firmwares affichent explicitement cette erreur lorsqu’ils détectent une règle incohérente ou risquée. Ouvrir aveuglément des ports ouverts transforme votre réseau local en terrain de jeu pour script kiddies et autres opportunistes de la faille facile.

Les causes techniques sont multiples : tentative de gestion à distance du NAS, accès caméra IP hors du domicile, oubli de refermer un port utilisé « temporairement ». À chaque fois, les flux vidéo ou fichiers personnels deviennent accessibles à tout vent. Un pare-feu mal configuré laisse passer l’intrus, et voilà votre réseau domestique transformé en passoire numérique.

Les mauvaises pratiques à bannir

Ouvrir le port RDP (3389), FTP ou SSH sur toutes les adresses IP publiques : c’est de la folie pure. Ignorer les avertissements de sécurité lors de l’activation de la redirection de ports, installer des périphériques connectés en mode plug and play sans vérifier la configuration du pare-feu, tout cela multiplie les risques. Chaque port laissé ouvert après usage devient une invitation explicite à l’exploit automatisé.

Résultat : explosion de vulnérabilité réseau, ransomware, prise de contrôle à distance… et nuits blanches garanties.

Scénarios typiques de l’erreur

Une configuration de routeur bâclée déclenche mécaniquement cette erreur. Parfois, c’est un script tiers qui modifie les paramètres réseau à la volée, ou bien on désactive le pare-feu « juste pour voir »… et on oublie de le réactiver. Oublier de changer le mot de passe admin du routeur ? Même combat. À chaque étape, cette erreur aurait pu être évitée par un minimum de rigueur.

Le chaos s’installe dès qu’on bricole sans stratégie. C’est l’ingénierie à l’envers : plus personne ne sait ce qui est ouvert ni pourquoi.

Bases essentielles pour sécuriser définitivement son accès à distance

Arrêtez de « réparer » à la va-vite. Mettez en place des fondamentaux solides, une bonne fois pour toutes :

- Utilisez impérativement un VPN pour accéder à votre réseau domestique. Ouvrir directement un port critique relève du sabotage pur et simple.

- Mettez à jour régulièrement le firmware du routeur et de tous les appareils connectés. Une faille connue non corrigée, c’est une attaque assurée.

- Interdisez la gestion à distance WAN, même temporairement.

- Configurez votre pare-feu en mode blocage total par défaut, puis ouvrez uniquement ce qui est strictement nécessaire, adresse par adresse.

- Réalisez un scan nmap hebdomadaire pour valider que seuls les ports réellement utiles sont ouverts et supprimez tout service superflu.

Limiter la redirection de ports aux usages essentiels, avec filtrage IP précis, c’est retrouver la maîtrise. Un port ouvert ne doit jamais devenir une autoroute vers votre réseau interne.

Quels sont les pièges courants de la gestion de ports ouverts ?

Imaginer qu’un antivirus protège contre tout : illusion totale. Ces logiciels défendent la machine locale, point. Un port ouvert et mal sécurisé reste transparent pour la menace extérieure. Se reposer sur le NAT ou la rareté du numéro de port, c’est la recette idéale pour finir scanné et compromis.

Le vrai chaos apparaît quand on bidouille les paramètres avancés sans plan clair. Documentez chaque ouverture, suivez-les dans un tableau, révisez-les régulièrement. Sans discipline, c’est la catastrophe assurée.

| Configuration risquée | Conséquence probable | Alternatives raisonnables |

|---|---|---|

| Port RDP 3389 ouvert sur toutes IP | Brute force, ransomware | VPN + whitelist IP |

| Gestion à distance accessible WAN | Prise de contrôle routeur | Désactivation totale |

| Ouverture FTP/SFTP vers LAN interne | Piratage fichiers sensibles | SFTP chiffré + limitation IP |

Discipline et logique d’administration font disparaître l’erreur aussi vite qu’elle est apparue. Ceux qui persistent à improviser continueront à servir de cible. Les autres dormiront sur leurs deux oreilles grâce à un firewall bien configuré.

Fondateur d’Azertytech et passionné de high-tech et d’informatique, je rédige des articles sur le sujet depuis 2018. Éditeur de sites et consultant SEO, j’utilise ce site pour partager mon savoir et ma passion de l’informatique à travers des guides, tutoriels et analyses détaillées.